Blog Ecobraz Eigre

Élimination sécurisée après un incident de sécurité : que faire avec les appareils compromis

Introduction

Les dispositifs électroniques compromis après un incident de sécurité représentent des risques significatifs pour l'intégrité des données et la continuité des opérations. L'élimination sécurisée de ces dispositifs est essentielle pour éviter les fuites d'informations et respecter les législations en vigueur.

Identification des dispositifs compromis

Avant de procéder à l'élimination, il est indispensable de réaliser un inventaire détaillé de tous les dispositifs affectés, y compris les ordinateurs, serveurs, dispositifs mobiles et supports de stockage. Cette étape permet de cartographier les risques impliqués et d'assurer un traitement spécifique selon le type d'équipement.

Processus de désinfection des supports

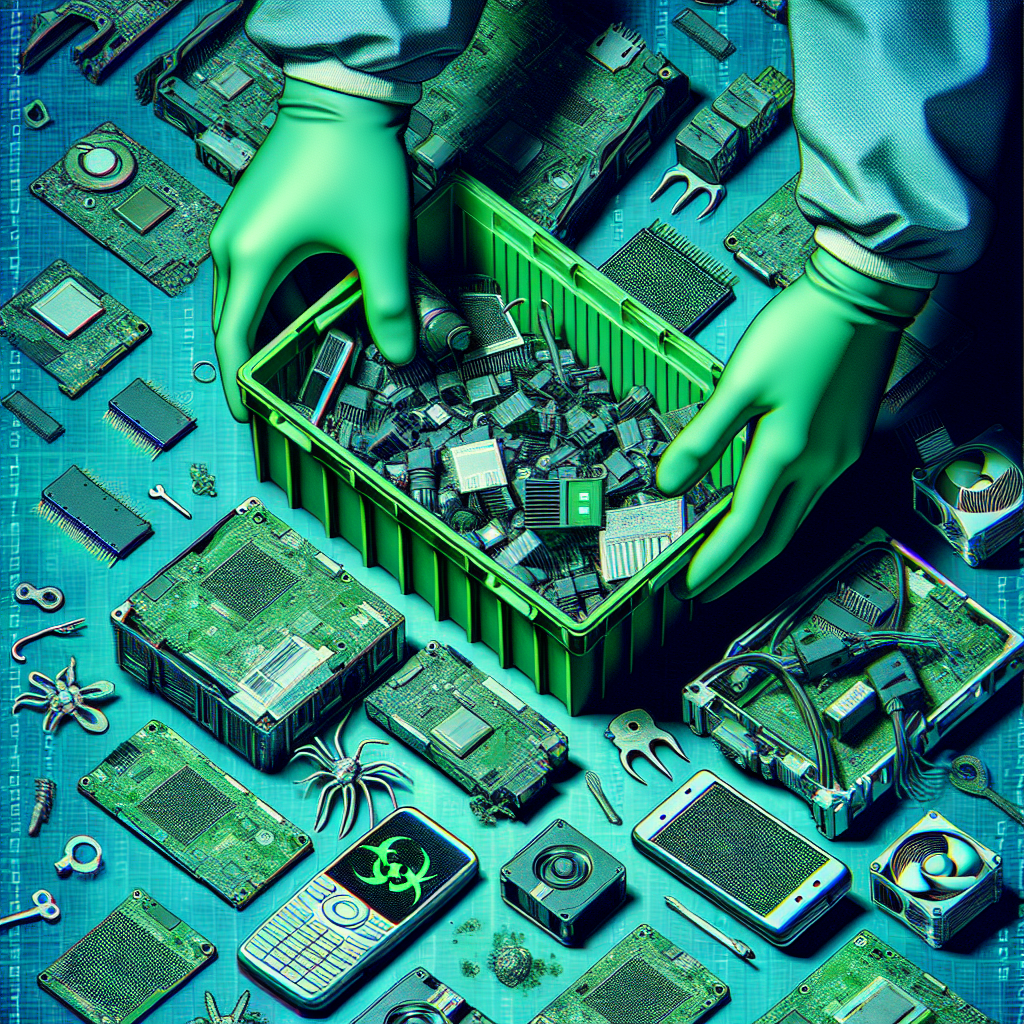

Pour garantir une élimination sécurisée, la désinfection des supports est impérative. Une désinfection efficace détruit définitivement les données stockées, les rendant irrécupérables et prévenant tout accès non autorisé. Les technologies recommandées incluent la démagnétisation, la destruction physique ou le cryptage avec élimination des clés cryptographiques.

Pour les procédures spécialisées, il est conseillé d'utiliser des services certifiés efficaces de désinfection des disques durs et supports, garantissant une conformité technique et légale totale.

Collecte et élimination écologiquement responsables

Après la désinfection, les dispositifs doivent être éliminés conformément aux normes environnementales relatives aux déchets électroniques. Une élimination incorrecte peut provoquer une contamination et des sanctions légales.

Utiliser des systèmes autorisés de collecte des déchets électroniques garantit une destination correcte des composants, une réduction des impacts environnementaux et la conformité avec la Politique nationale des déchets solides (Loi n° 12.305/2010), réglementée par la Loi n° 12.705/2012.

Aspects légaux et normatifs

Le traitement des dispositifs post-incident doit strictement respecter les législations spécifiques, telles que la Loi générale sur la protection des données personnelles (Loi n° 13.709/2018), qui impose la responsabilité pour la gestion appropriée des informations personnelles stockées. De plus, les normes techniques du NIST (NIST SP 800-88 Rev.1) guident des méthodes efficaces pour la destruction et la désinfection des supports.

Documentation et audit

Pour garantir la transparence et la sécurité, toutes les étapes du processus — depuis l'identification, le stockage temporaire, la désinfection jusqu'à l'élimination finale — doivent être dûment documentées et auditées. Cette procédure aide à respecter les exigences réglementaires et à faciliter d'éventuelles enquêtes judiciaires.

Conclusion

L'élimination sécurisée des dispositifs compromis après des incidents de sécurité est essentielle pour protéger les données sensibles, éviter les risques juridiques et minimiser les impacts environnementaux. L'adoption de processus techniques robustes et la conformité avec les lois et normes en vigueur sont obligatoires pour une gestion efficace et sûre des actifs électroniques.

Deixe um comentário

O seu endereço de e-mail não será publicado. Campos obrigatórios são marcados com *